Oświetlenie miejskie to jedna z kosztownych pozycji w budżecie miejskim. Lampy uliczne potrzebują prądu, a rachunek wystawia nie tylko elektrownia… ale także środowisko. Właśnie pojawił się prosty i tani sposób aby rachunki obniżyć. Z pomocą przyszły nowe technologie i Internet Rzeczy - poznajcie Smart Astro od Orange.

Oszczędzanie w dobowym rytmie

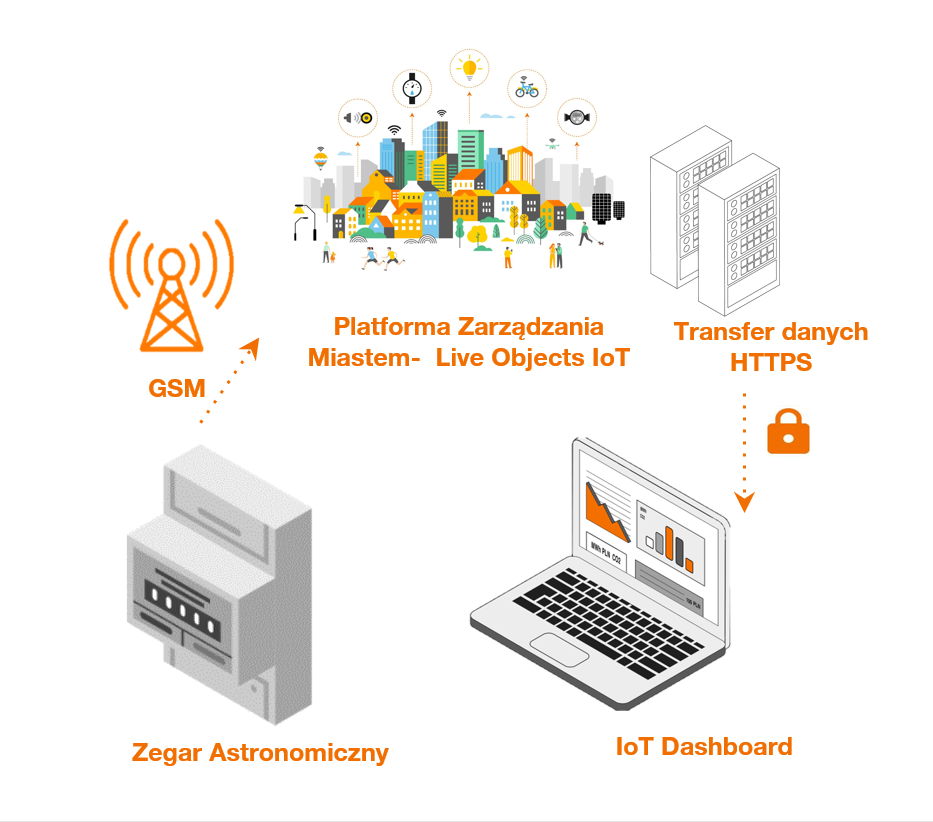

Smart Astro to system do monitorowania i zdalnej konfiguracji tzw. zegarów astronomicznych wykorzystywany do sterowania m.in. oświetleniem ulicznym. Zegar astronomiczny na podstawie informacji o dacie i współrzędnych geograficznych samoczynnie wyznacza czas, kiedy dana lampa powinna świecić - zgodnie z dobowym rytmem wschodu i zachodu słońca. Oznacza to, że oświetlenie uliczne działa i pobiera prąd tylko wtedy, kiedy sztuczne światło jest niezbędne. Dodatkowo system umożliwia ustawienie tzw. przerwy nocnej dla każdej z lamp. Co oznacza, że w lokalizacjach o najmniejszym ruchu, w wyznaczonym czasie, lampy nie świecą w ogóle.

Tanie testowanie dla gmin

Gminy, które chcą przetestować Smart Astro, mogą to zrobić za 1 zł na rok. Na podstawie umowy dzierżawy przekazujemy do gminy Zegar Astronomiczny oraz uruchamiamy Platformę Zarządzania Miastem (PZM), która umożliwia sterowanie Smart Astro. Wystarczy, że przedstawiciel gminy, uprawniony do działania w jej imieniu, wyśle maila na adres CP.ZM@orange.com z deklaracją chęci przetestowania Smart Astro. Następny krok to kontakt ze strony naszego przedstawiciela, który udzieli informacji, co dalej.

Dzięki technologii Internetu Rzeczy wszystkie informacje dotyczące działania Smart Astro są dostępne za jednym kliknięciem, można też wysyłać raporty czy alarmy, gdy lampa nie działa właściwie. Specjalny kalkulator pozwala też na obliczenie oszczędności - tych finansowych i środowiskowych, które zyskujemy dzięki Smart Astro.

Kalkulator umożliwia między innymi :

- optymalizację kosztów energii elektrycznej (z uwzględnieniem taryfy dziennej i nocnej);

- obliczenie kosztów zużycia energii na dzień / miesiąc / rok w zależności od konfiguracji czasu świecenia lampy;

- pokazuje też, o ile zmniejszy się (dzięki Smart Astro) wydalanie do atmosfery np. dwutlenku węgla, tlenku siarki, tlenku azotu.

Naprawdę warto sprawdzić. Dowiedz się więcej o Smart Astro

Daria Drabik

Daria Drabik

Komentarze

Fajne rozwiązanie. Choć uważam że prawidłowo zainstalowane czujniki zmierzchu też są fajnym rozwiązaniem. U mnie w mieście trwa kolejny etap wymiany lamp na technologię led. Uważam że to jest priorytet. Jeśli żarówka w domu led pobiera 4W zamiast 40 i daje ten sam strumień światła to….gra jest warta inwestycji w tą technologię.

Odpowiedz