W ostatnich tygodniach w CERT Orange Polska obserwujemy znaczący wzrost ataków phishingowych na klientów polskich banków. Treść SMS-ów jest różna, ale łączy je jeden motyw - użytkownicy dostają informację, że aplikacja banku wygasa. Takie SMS-y są wyjątkowo groźne, gdy dostajemy je podczas wakacyjnego wyjazdu!

BNP Paribas, ING, Alior - to trzy banki, pod których podszywali się przestępcy, wysyłający SMS-y do polskich internautów. Oczywiście w CERT Orange Polska robimy co możemy, korzystając z możliwości danych ostatnimi zmianami w prawie i jak najszybciej blokując tego typu treści po naszej stronie. Może się jednak zdarzyć, że:

- jakieś SMS-y zdążą dojść do adresatów

- adresatami nie będą klienci Orange Polska

Dlatego warto ostrzec, a Wy - jeśli macie w gronie znajomych kogoś, kto może się złapać na socjotechniczne sztuczki - najlepiej przekażcie mu linka do tego tekstu.

Jak wyglądają podejrzane SMS-y

Rejestracja Twojej aplikacji [nazwa banku/aplikacji] wygasa [data]. Postępuj zgodnie z instrukcjami i zapobiegaj blokowaniu poprzez: [adres fałszywej strony]

Twoja aplikacja [nazwa banku/aplikacji] wygasa dzisiaj. Postępuj zgodnie z instrukcjami i zapobiegaj blokowaniu poprzez: [adres fałszywej strony]

Nadawcami wiadomości są zazwyczaj zwykłe, długie numery. Zdarzają się jednak sytuacje, gdy SMS przychodzi z nadpisu, udającego bank, pod który podszywa się jego treść.

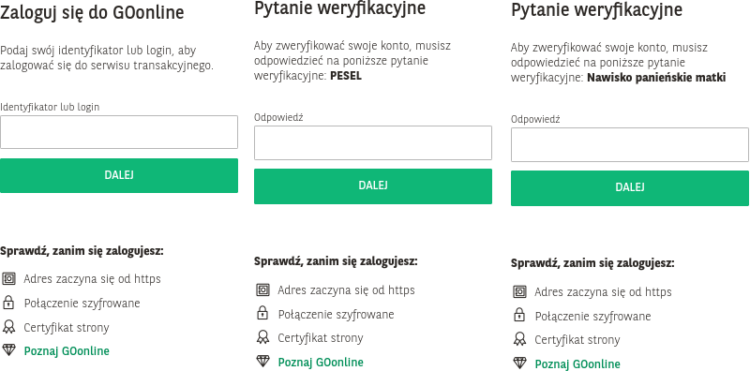

Kolejne kroki są tożsame, niezależnie od aplikacji. Klikając w link jesteśmy przenoszeni na kopię prawdziwej strony banku. Wszystko wygląda niemal idealnie. Z dwoma wyjątkami - adresu w pasku przeglądarki i szczegółów okna logowania. Do tego pierwszego wrócę za chwilę - najpierw parę słów o logowaniu.

Przestępcy przyzwyczaili nas bowiem przez lata do wyciągania z ofiar loginów i haseł. W ostatnim czasie coraz częściej spotykamy się jednak w CERT Orange Polska z pewną zmianą modus operandi.

Zwróćcie uwagę na poszczególne etapy "logowania" na stronie oszustów. Pewnie część z Was wie, do czego potrzebne są akurat te dane? Ja mam akurat konto w innym banku, a w nim PESEL i nazwisko panieńskie matki potrzebne są do... sparowania aplikacji mobilnej z kontem. Czyli w momencie gdy podacie te dane przestępcom, oni je wpiszą u siebie, czy to w telefonie, czy - jak sądzę - w wirtualnej maszynie udającej urządzenie mobilne, uzyskają pełen dostęp do Waszego konta.

A wtedy wystarczy im kilka minut, by przelać na konto "słupa" wszystkie pieniądze ofiary, a być może nawet zaciągnąć w międzyczasie kredyty. Kolejne minuty to zakup za wykradzione pieniądze np. kryptowalut i już jest po wszystkim...

Co zrobić, gdy "aplikacja banku wygasa"

Przede wszystkim pamiętać, że... nie wygasa. Stawiam wszystkie moje oszczędności, że żaden bank nie wyśle Wam nigdy takiego SMS-a. Po prostu jeśli pojawi się nowa wersja aplikacji, to po prostu Wasz telefon, czy tablet pobierze aktualizację.

A przede wszystkim, przed czym zawsze ostrzegam nie tylko na łamach bloga:

zawsze patrz na adres strony w pasku przeglądarki!

Myślę, że co najmniej 98% sytuacji, gdy źli ludzi chcą zrobić nam krzywdę w sieci udałoby się uniknąć, gdybyśmy sprawdzali adres strony! Oczywiście nie newsowej, ale w sytuacji, gdy musimy się gdzieś logować (a wykonywać transakcje finansowe to już w ogóle) - zawsze upewnijcie się, czy to adres banku, czy strony pośrednika płatności. W przypadku opisywanych przekrętów ofiary trafiały na witryny:

- gomobile.pl-29724[.]com

- inmoje.282125[.]com

- almobile.pl-6724[.]com

Wyglądają na witryny banków? No nie! Może na pół pierwszego rzutu oka, ale wystarczy się im przyjrzeć, bo zobaczyć, że brzydko pachną ściemą.

Uważajcie na siebie. Oszuści nie są głupi - są bezczelni, ale to zupełnie inna sprawa. Fakt, że takie kampanie wysyłają w wakacje, nie jest przypadkowy. Wakacyjny wyjazd, SMS między gofrem i spacerem na plażę, strach, że za chwilę za wyjeździe zagranicznym nie będziemy mogli skorzystać z naszych pieniędzy - i tragedia gotowa.

Michał Rosiak

Michał Rosiak