Smartfon w prezencie – i co dalej

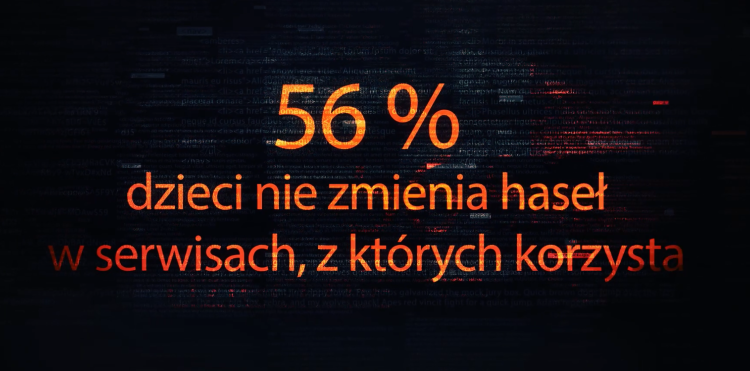

W wielu domach pod choinką dzieci znalazły smartfon lub inne urządzenie elektroniczne z dostępem do internetu. Warto, aby już teraz wspólnie z dzieckiem określić zasady korzystania z sieci i zadbać o bezpieczeństwo najmłodszych. Cyfrowy kodeks, kontrola rodzicielska czy jedno i drugie? Ustalcie wspólnie ile, jak i w jakich godzinach dziecko będzie mogło korzystać z telefonu. …