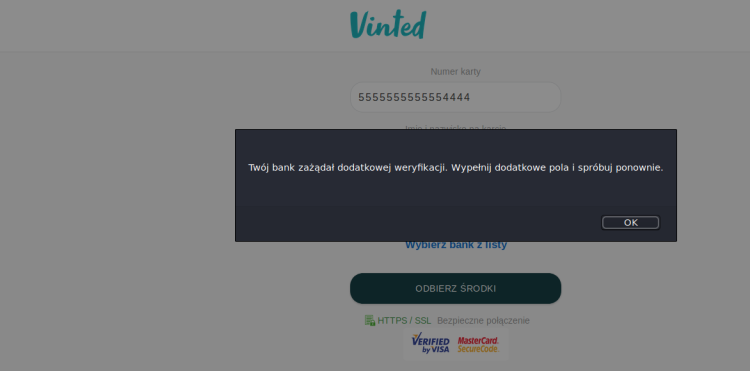

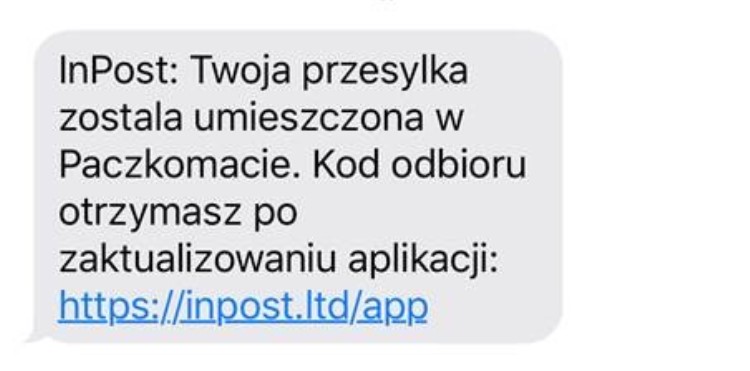

Vinted, OLX, i inne – ulubione marki oszustów

Kilkadziesiąt, a nawet przeszło sto dziennie. Tyle phishingowych domen, dotyczących wyłącznie oszustw „na wysyłkę” wpada codziennie do naszych systemów bezpieczeństwa. Przez jakiś czas było nieco spokojniej, nawet liczba ataków na sprzedających za pośrednictwem OLX wydawała się nieco maleć. W ostatnim czasie sytuacja jednak się zmieniła. Pod ostrzałem oszustów są sprzedający na OLX, Allegro i Vinted. …