Hasło, czyli każdy po swojemu

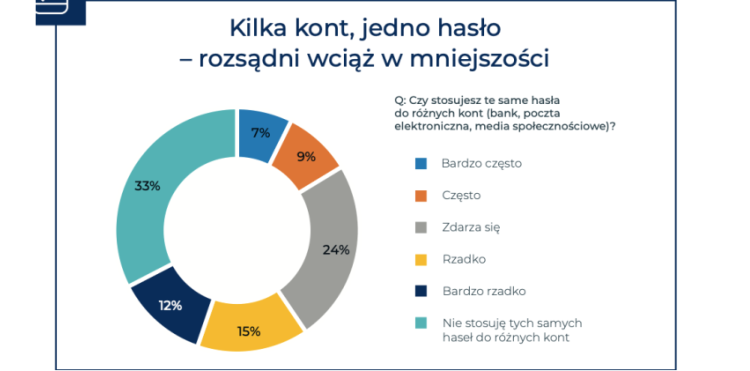

Hasło. Koszmar czasów internetu. Weź tu człowieku wymyśl wystarczająco trudne! Ba – a potem jeszcze je zapamiętaj! No i wymyśl ich kilka/dziesiąt/set, najlepsze każde inne! No i zmieniaj co miesiąc/kwartał! Już samo to wystarczy, by usiłując zabezpieczyć nasze cyfrowa dobra dostać cholery do kwadra… gdzie tam, do sześcianu! A gdy do tego dołożyć – hmmm …