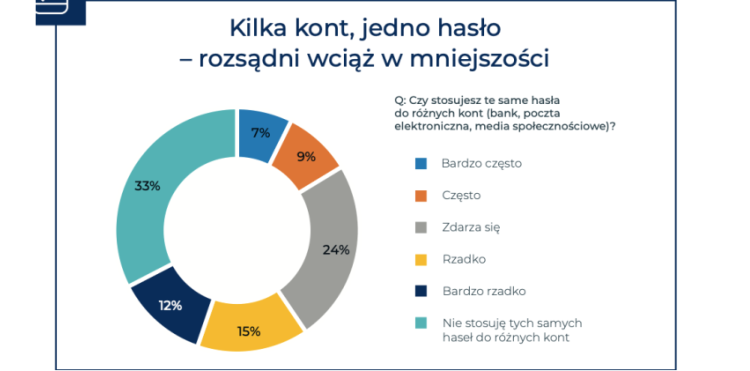

Hasło. Koszmar czasów internetu. Weź tu człowieku wymyśl wystarczająco trudne! Ba – a potem jeszcze je zapamiętaj! No i wymyśl ich kilka/dziesiąt/set, najlepsze każde inne! No i zmieniaj co miesiąc/kwartał! Już samo to wystarczy, by usiłując zabezpieczyć nasze cyfrowa dobra dostać cholery do kwadra… gdzie tam, do sześcianu! A gdy do tego dołożyć – hmmm – nieprzystające do dzisiejszych czasów polityki haseł…

„Hasło” czyli osiem cyfr (!)

Zanim wyjaśnię (bo pewnie nie każdy wie) czy jest polityka haseł, opowiem Wam historię. Banki generalnie lubię, z tego, w którym mam główne konto, korzystam od czasu jego wejścia na rynek. Z pewnych powodów musiałem jednak też utrzymywać konto w innym i od momentu założenia go, drżałem z obaw o zgromadzone na nim pieniądze. Czemu?

Nadany przez bank login składał się z ośmiu cyfr. To akurat nic niestandardowego. Gorzej, że

hasło, które klient ustalał sam, składało się z… ośmiu cyfr!

Dokładnie tak. Nie mniej, nie więcej, żadnych możliwych liter, czy znaków specjalnych. Bank, pytany o to, kiedy planuje to zmienić, odpowiadał (oczywiście kulturalnie), że… nigdy! Kamień spadł mi z serca, gdy zniknął z polskiego rynku, moje konto zostało zmigrowane do systemu szczęśliwego nabywcy, a ja mogłem ustawić wreszcie porządne, 17-znakowe alfanumeryczne hasło.

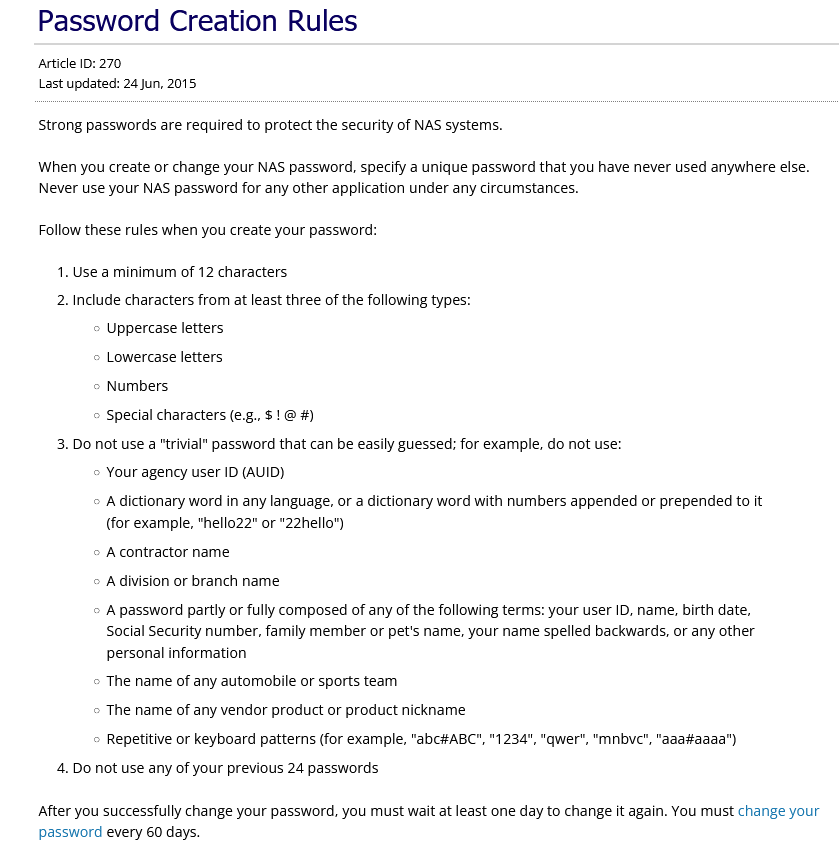

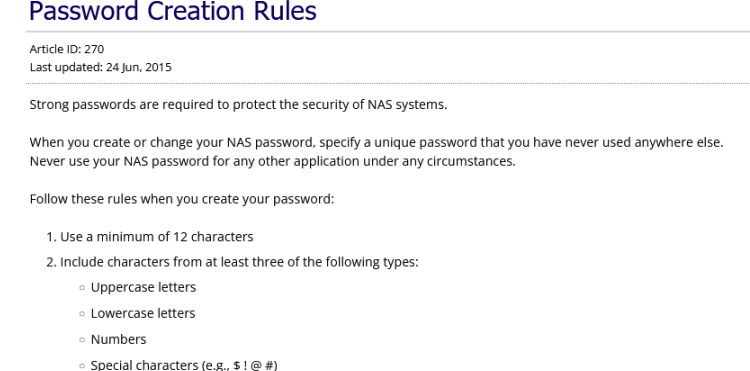

Polityka haseł, czyli dokument precyzujący wymagania dotyczące tego, jak powinny wyglądać hasła w systemach danej firmy. Klasyczna, funkcjonująca od lat, polityka to co najmniej 8 znaków, w tym małe i wielkie litery oraz cyfry i/lub znaki specjalne. Dodatkowo przez lata funkcjonowało (w Orange Polska też) podejście, że hasło należy zmieniać co miesiąc. Brzmi dobrze? No nie bardzo, co zauważył kilka dni temu legendarny amerykański kryptograf i specjalista z zakresu bezpieczeństwa teleinformatycznego Bruce Schneier.

Menedżer haseł wygenerował mi 16-znakowe hasło, brzmiące :s^Twd.J;3hzg=Q~ System jednak go nie przyjął? Czemu? Bo powinno mieć przynajmniej dwie cyfry!

Wg. serwisu Randomize, złamanie hasła, które przytoczył Schneier, zajęłoby 420 bilionów 805 miliardów 123 miliony 888 tysięcy 6 lat. I sześć miesięcy. No i co z tego, skoro okazało się… złe? Czy raczej „nie spełniające warunków polityki bezpieczeństwa”?

Długa lista hańby

Nie będę Wam rzecz jasna pisał, jak taka polityka wygląda w Orange Polska, ale mogę zapewnić, że przez lata się zmieniła. Czy na lepsze? Chyba tak, na pewno na inne. Jest bardziej dostosowana do realiów i nie generuje (przynajmniej taką mam nadzieję 🙂 ) niepotrzebnego stresu. Na pewno zmalała liczba haseł w stylu „Jesien21!”, czy „Pazdziernik21!”. Odchodząc od wymagania comiesięcznej zmiany łatwiej przekonać użytkownika do stworzenia ciągu znaków, który po pierwsze będzie za każdym razem niepowtarzalny, po drugie zaś – właściciel konta będzie w stanie je zapamiętać.

Wracając do Bruce’a Schneiera, w swoim krótkim wpisie zwrócił on uwagę na to, że problemem jest brak spójności wymagań, dotyczących hasła, w różnych serwisach. Szukając pomysłu na ten tekst, trafiłem na ciekawą „listę hańby” serwisów z godnymi krytyki politykami haseł.

- Hasło o długości od 8 do 16 znaków

- Tylko litery (małe i duże) oraz znak podkreślenia (_)

- Do 16 cyfry (mam deja vu)

- 6-20 znaków. Po prostu. Żadnych innych wymagań. Może być aaaaaa.

- Lista wymagań do hasła tak długa, że zanim ją przeczytamy, zresetuje się sesja.

- 6 alfanumerycznych znaków. 6. Nie mniej, nie więcej.

- Znaki specjalne? Spoko, ale tu masz listę tych, których użyć nie możesz

To tylko kilka z długiej listy przykładów z listy na którą załapały się też firmy zarówno ogólnoświatowe, jak i te pochodzące z pewnego kraju nad Wisłą. A teraz sami się zastanówcie, ile pozycji ze słownika brzydkich wyrazów 😉 wyczerpaliście, gdy wymyśliliście po raz kolejny wypasione hasło tylko po to, by znowu zobaczyć, że: „Nie spełnia warunków polityki bezpieczeństwa”?

A może zrezygnować z haseł?

Ja swego czasu też „byłę hardkorę” i jako bezpieczniak-neofita musiałem mieć koniecznie długaśne, pełne dziwnych znaków, skomplikowane hasło. Przez lata też jednak wyewoluowałem 🙂 i coraz chętniej skłaniam się ku

HasluBardzoSkomplikowanemu,KtoregoITakNiktNieOdgadnie,BoMusialobyMuToZajac1000Lat

I w sumie nie są mi tu potrzebne ani przecinki ani cyfry, bo w wersji „skromnej” (HasloBardzoSkomplikowaneKtoregoNiktNieOdgadnie) łamanie wg. Randomize zajmie 9.776629762610047 * 10^61. LAT. Na pewno warto, by miało więcej niż 12 znaków. Przestępcom nie opłaca się łamać tak długich haseł – w wykradzionych bazach mają wystarczająco dużo krótkich do użycia.

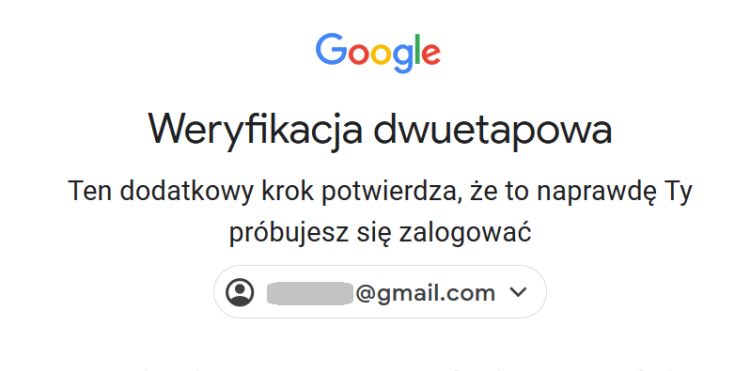

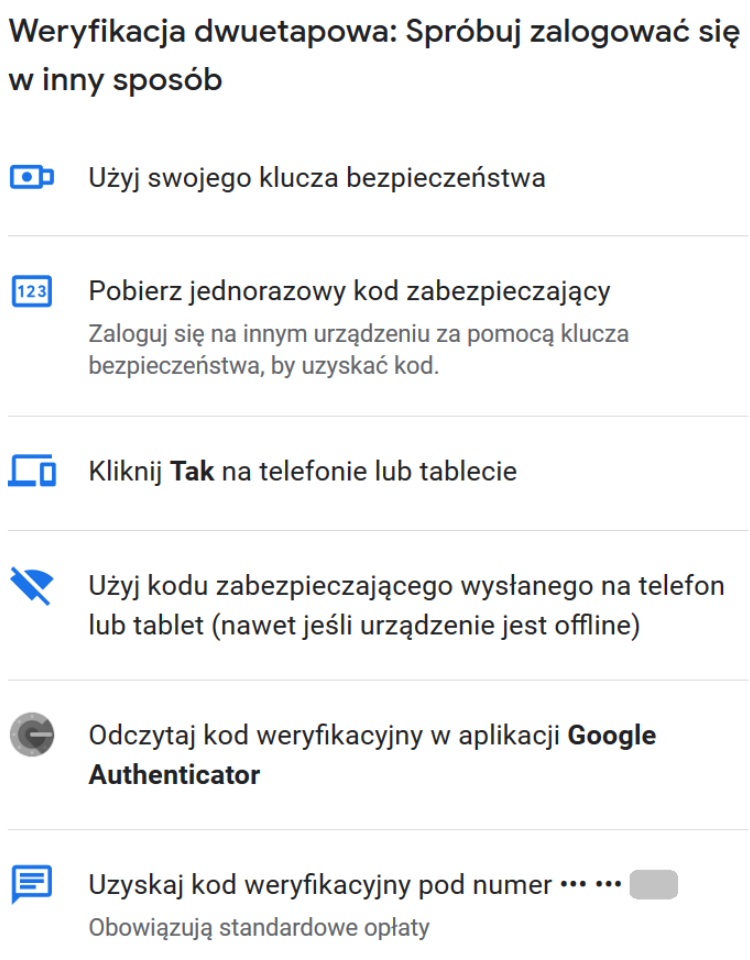

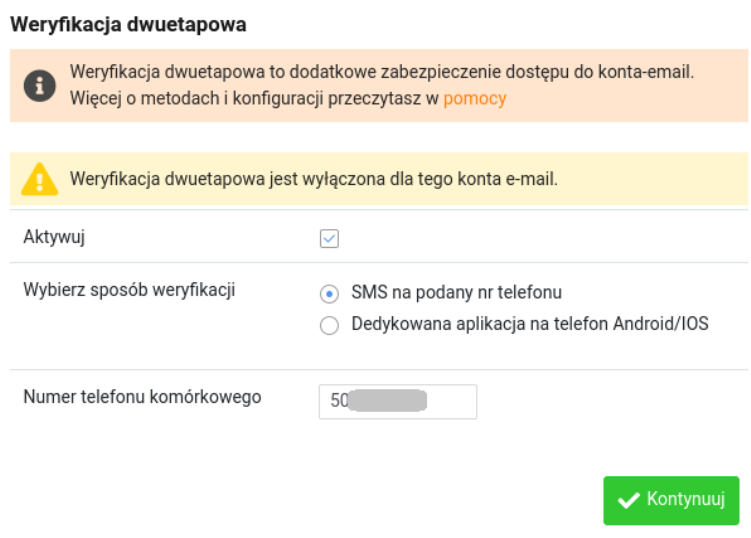

A w ogóle to najlepiej zrezygnować z haseł. Gdyby „ja sprzed 10 lat” usłyszał mnie teraz, pomyślałby: „No idiota, no!”. Tymczasem nie kto inny jak Microsoft dwa miesiące temu zdecydował się powiedzieć (czy raczej napisać, w ustawieniach konta) „Poprawiłeś bezpieczeństwo konta, usuwając hasło”! Ale jak to, to co zamiast? Token! Czy to w formie pseudolosowych 6 cyfr (hihi!) w aplikacji, kryptograficznego „gwizdka”, wkładanego do portu USB, wymagającego wpisania PINu, by zeń skorzystać, czy wreszcie akceptacji logowania w przyporządkowanym usłudze telefonie. Rozwiązania sprzętowe mamy w kieszeni. Znacznie ciężej nam je wykraść, niż hasło. Nawet takie stworzone wg. polityki NASA 🙂